近年、企業を狙ったサイバー攻撃の中でも特に注目を集めているのが「ビジネスメール詐欺(Business Email Compromise: BEC)」です。BECは巧妙な手口で企業に多大な金銭的被害をもたらす可能性があり、その脅威は年々増大しています。本稿では、BECの実態や手口、最新の動向、そして効果的な対策について詳しく解説します。

BECとは何か

ビジネスメール詐欺(BEC)とは、取引先企業や自社の経営陣になりすまして偽のビジネスメールを送信し、詐欺行為を行うサイバー攻撃のことです。この手口の特徴は本物のメールと見分けがつきにくい点にあり、その巧妙さから多くの企業が被害に遭っています。

警察庁の定義によると、BECは「海外の取引先や自社の経営者層等になりすまして、偽の電子メールを送って入金を促す詐欺のこと」とされています。攻撃者は、取引先や経営者になりすましたメールを送り、口座変更や緊急の送金を要求するなどして、不正な口座への送金を誘導します。

BECの被害状況

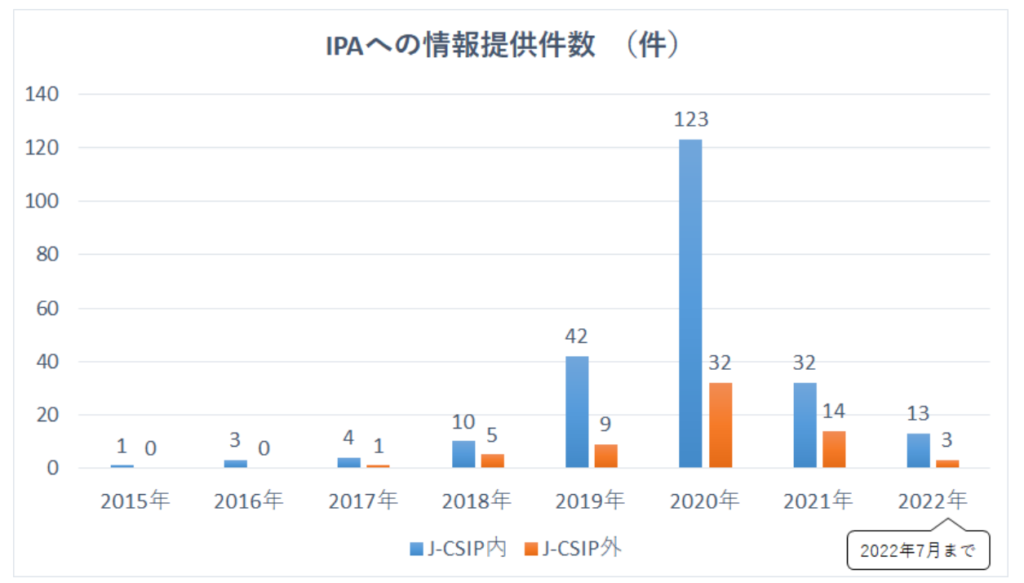

BECによる被害は世界中で拡大しており、日本企業も例外ではありません。独立行政法人情報処理推進機構(IPA)の統計によると、IPAが情報提供を受けたBECの事例数は、2020年に155件と過去最高を記録しました。その後も一定数の事例が報告されており、依然として大きな脅威となっています。

米国では、BECによる被害額はさらに深刻です。米国インターネット犯罪苦情センターの報告によると、2016年6月から2019年7月までの間に、被害件数は166,394件、被害額は約262億米ドルに達しています。この数字からも、BECが企業に与える経済的影響の大きさがうかがえます。

引用:https://www.ntt.com/business/services/application/online-storage/bst-sh/lp/article-business-email-compromise.html

BECの手口と特徴

BEC攻撃者は、様々な手口を駆使して企業を騙そうとします。主な手口には以下のようなものがあります。

- 取引先との請求書の偽装

- 経営者等へのなりすまし

- 窃取したメールアカウントの悪用

- 社外の権威ある第三者へのなりすまし

- 詐欺の準備行為と思われる情報の詐取

これらの手口に共通するのは、攻撃者が入念な準備を行い、ターゲットとなる企業や個人の情報を事前に収集していることです。例えば、フィッシングやマルウェアを使用して情報を収集したり、SNSなどの公開情報を利用したりします。

BECの特徴として、以下の点が挙げられます。

- 本物のメールと酷似した偽装

- 緊急性を強調したメッセージ

- 取引先や経営者の権威を利用

- 社内の業務フローや取引関係の知識を悪用

- 海外口座への送金要求

これらの特徴により、BECは従来の詐欺メールよりも見破りにくく、被害が大規模化しやすいのです。

BECの最新動向

BECの手口は年々進化しており、最新の動向として以下のような点が注目されています。

- AIと生成AIの活用

攻撃者は、AIや生成AIを使用してより精巧な偽メールを作成したり、ターゲットの言語や文体を模倣したりする可能性があります。これにより、従来の検知手法では見破りにくい攻撃が増加する恐れがあります。

- クラウドサービスの悪用

クラウドベースのメールサービスやファイル共有サービスを悪用し、正規のサービスを装った攻撃が増加しています。これにより、従来のセキュリティ対策をすり抜ける可能性が高まっています。

- ベンダーメール詐欺(VEC)の増加

特に金融サービス業界を狙ったベンダーメール詐欺(VEC)が急増しています。VECは、取引先のベンダーになりすまして攻撃を行う手法で、BECの一種として注意が必要です。

- リモートワーク環境の脆弱性を狙った攻撃

パンデミック以降、リモートワークが定着したことで、新たなセキュリティリスクが生まれています。在宅勤務環境でのセキュリティ対策の不備を狙った攻撃が増加しています。

BECへの効果的な対策

BECの脅威から企業を守るためには、技術的対策と人的対策の両面からアプローチする必要があります。以下に、効果的な対策をまとめます。

1. 技術的対策

a) 多要素認証の導入

メールアカウントやクラウドサービスへのアクセスに多要素認証を導入することで、アカウント乗っ取りのリスクを大幅に低減できます。

b) メールフィルタリングの強化

AIを活用した高度なメールフィルタリングシステムを導入し、不審なメールを自動的に検知・隔離します。

c) エンドポイントセキュリティの強化

最新のアンチウイルスソフトやEDR(Endpoint Detection and Response)ツールを導入し、マルウェア感染を防ぎます。

d) ネットワークセグメンテーション

社内ネットワークを適切にセグメント化し、重要な情報へのアクセスを制限します。

e) セキュアなコミュニケーションツールの導入

暗号化されたメッセージングアプリやビジネスチャットツールを導入し、機密性の高い情報のやり取りに使用します。

2. 人的対策

a) 従業員教育の徹底

BECの手口や最新の脅威について、定期的な従業員教育を実施します。特に、不審なメールの見分け方や、送金手続きの際の確認プロセスについて重点的に指導します。

b) 送金プロセスの見直し

大口の送金や振込先の変更には、必ず複数人での確認や、メール以外の方法(電話やビデオ会議など)での確認を義務付けます。

c) インシデント対応計画の策定

BEC被害が発生した場合の対応手順を事前に策定し、定期的に訓練を行います。

d) 情報共有の促進

社内外でBECに関する情報を積極的に共有し、最新の脅威や対策について常に情報をアップデートします。

e) セキュリティ文化の醸成

「疑わしきは確認」という姿勢を組織全体に浸透させ、セキュリティを重視する文化を醸成します。

まとめ

ビジネスメール詐欺(BEC)は、その巧妙さと深刻な被害から、現代の企業が直面する最も重大なサイバー脅威の一つと言えます。AIの進化や新たな働き方の浸透により、BECの手口はますます高度化・複雑化しています。

しかし、適切な技術的対策と人的対策を組み合わせることで、BECのリスクを大幅に軽減することが可能です。特に重要なのは、従業員一人ひとりがBECの脅威を理解し、常に警戒心を持って業務にあたることです。

企業は、最新のセキュリティ技術を導入するだけでなく、継続的な従業員教育と、セキュリティを重視する組織文化の醸成に力を入れる必要があります。また、インシデント発生時の迅速な対応や、関係機関との情報共有も重要です。

BECは決して「対岸の火事」ではありません。すべての企業が潜在的な標的となり得ることを認識し、今すぐにでも対策を講じる必要があります。セキュリティ投資は、企業の持続可能性を担保する重要な経営判断の一つとして位置付けるべきでしょう。

サイバー脅威の進化に遅れを取らないよう、常に最新の情報をキャッチアップし、対策を更新し続けることが、BECから企業を守る鍵となります。